Beyond Security – beSECURE 연동

요구 사항 및 연동 목적

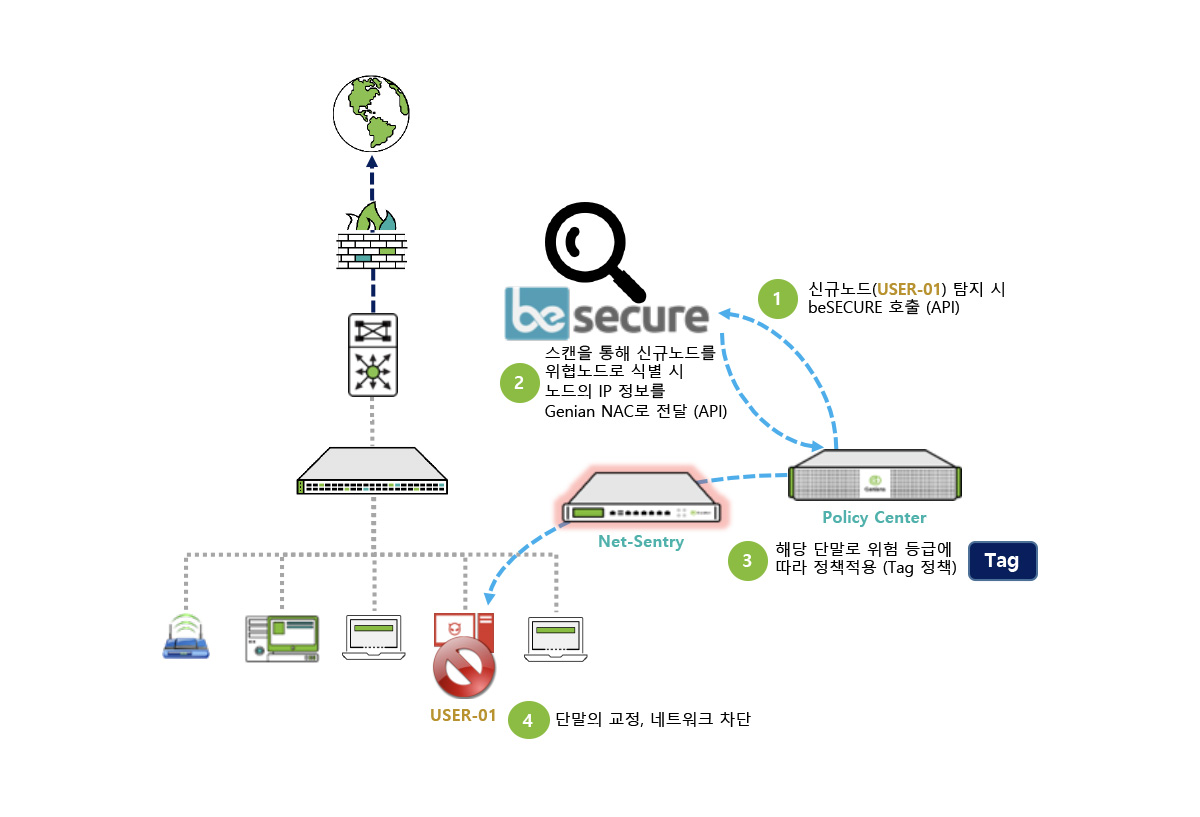

취약점 진단(VA) 솔루션을 보유한 Beyond Security사의 beSECURE를 통해 위험군에 속한 노드를 네트워크에서 격리하여, 고객사의 네트워크 서비스를 신속하고 안전하게 보호하기 위해 연동하는것이 목적입니다.

연동 정보

Genian NAC에서 신규노드 탐지 시 API를 통해 beSECURE 를 호출합니다.

beSECURE는 취약점 진단 스캔을 진행한 후 위협 노드 존재 시 해당 노드의 IP 정보를 Genian NAC에 전송합니다.

Genian NAC는 전달받은 IP에 대해 위험 등급에 따른 Tag를 부여하여 네트워크에서 격리합니다.

연동방식 |

API |

제품군 |

|

상세안내 |

상세안내페이지로 가기 |